هل يعتمد توقيع الصقر على Crowdstrike؟

ما هو توقيع الصقر؟

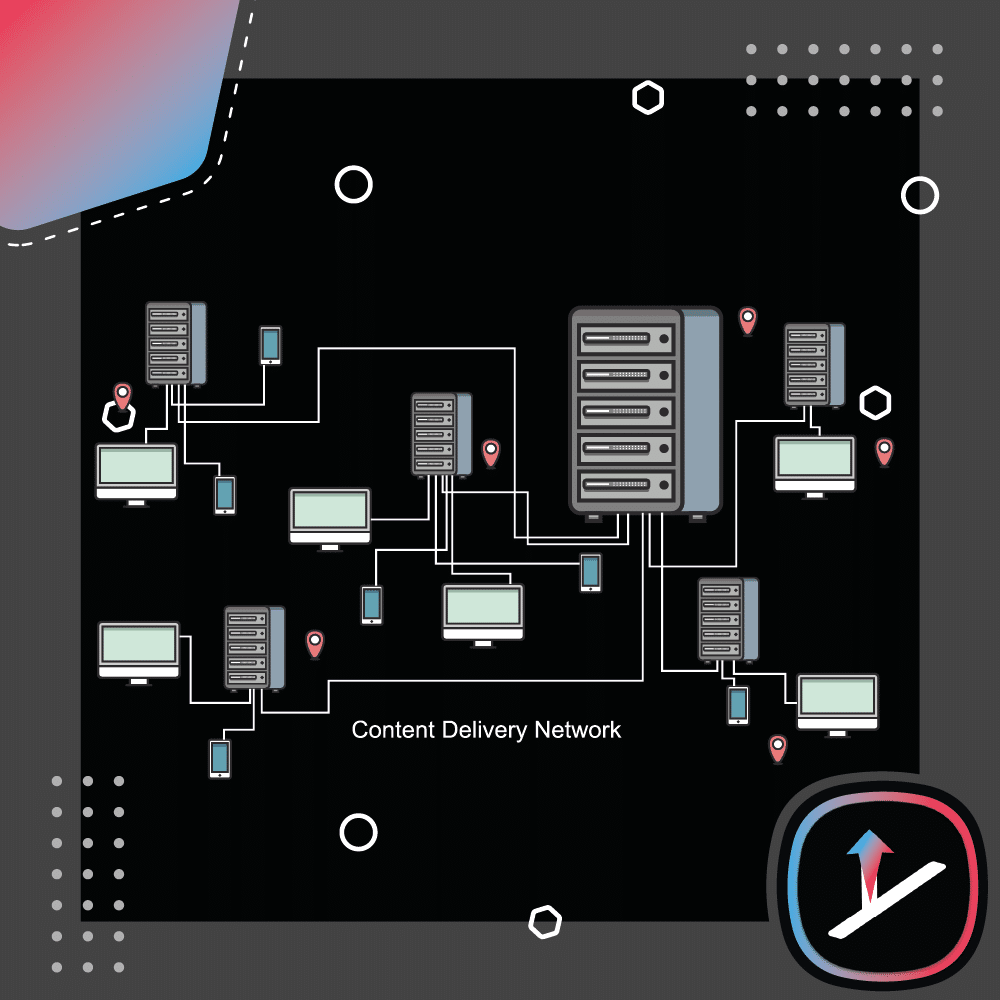

توقيع الصقر هو نظام أمني متقدم يستخدم للتعرف على الأنماط والتهديدات الأمنية في الشبكات والأنظمة. يعتمد هذا النظام على الذكاء الاصطناعي والتحليل العميق للبيانات لتقديم حماية فعالة ضد التهديدات الإلكترونية.

ما هي شركة Crowdstrike؟

Crowdstrike هي شركة رائدة في مجال الأمن السيبراني تقدم حلولاً متقدمة للحماية من التهديدات الإلكترونية. تعتمد الشركة على تقنيات الذكاء الاصطناعي والتحليل السلوكي لتحديد والتصدي للتهديدات السيبرانية.

العلاقة بين توقيع الصقر وCrowdstrike

يعتمد توقيع الصقر على تقنيات متقدمة مشابهة لتلك التي تقدمها Crowdstrike. يتم استخدام الذكاء الاصطناعي والتحليل العميق للبيانات لتحديد التهديدات والتصدي لها بفعالية. كما أن كلا النظامين يتميزان بالقدرة على التكيف مع التهديدات الجديدة والمتغيرة باستمرار.

كيف يعمل توقيع الصقر؟

تعمل أنظمة توقيع الصقر من خلال تحليل الأنماط السلوكية للشبكات والأنظمة. يقوم النظام بجمع البيانات وتحليلها باستخدام تقنيات التعلم الآلي لتحديد أي نشاط غير طبيعي أو تهديد محتمل. يتم بعد ذلك اتخاذ الإجراءات اللازمة للتصدي لهذه التهديدات وحماية النظام.

أهمية الذكاء الاصطناعي في توقيع الصقر

يلعب الذكاء الاصطناعي دوراً مهماً في عمل توقيع الصقر. يمكن للذكاء الاصطناعي تحليل كميات ضخمة من البيانات بسرعة ودقة، مما يسمح للنظام بتحديد التهديدات بسرعة والتصدي لها قبل أن تسبب أي ضرر. هذا يتيح لتوقيع الصقر تقديم مستوى عالٍ من الحماية للشبكات والأنظمة.

مزايا استخدام توقيع الصقر

استخدام توقيع الصقر يوفر العديد من المزايا، منها:

- الكشف السريع والدقيق عن التهديدات.

- التصدي الفوري للتهديدات وحماية النظام.

- القدرة على التكيف مع التهديدات الجديدة والمتغيرة.

- استخدام تقنيات الذكاء الاصطناعي لتحليل البيانات بشكل فعال.

كيف تختلف توقيع الصقر عن الأنظمة التقليدية؟

تختلف توقيع الصقر عن الأنظمة التقليدية من حيث القدرة على التحليل العميق للبيانات واستخدام الذكاء الاصطناعي. الأنظمة التقليدية تعتمد على توقيعات ثابتة لتحديد التهديدات، بينما توقيع الصقر يمكنه التعلم والتكيف مع التهديدات الجديدة باستمرار.

كيفية دمج توقيع الصقر مع الأنظمة الأخرى

يمكن دمج توقيع الصقر مع الأنظمة الأخرى لتعزيز مستوى الحماية. يمكن للنظام العمل بجانب حلول الأمان الأخرى لتقديم حماية شاملة للشبكة والنظام. هذا يسمح بتعزيز فعالية النظام وتقديم مستوى أعلى من الأمان.

أمثلة على استخدام توقيع الصقر في الشركات

تستخدم العديد من الشركات توقيع الصقر لحماية شبكاتها وأنظمتها. على سبيل المثال، يمكن للشركات الكبيرة التي تتعامل مع كميات كبيرة من البيانات الحساسة استخدام توقيع الصقر لضمان حماية هذه البيانات من التهديدات السيبرانية. كما يمكن للشركات الصغيرة والمتوسطة استخدام النظام لحماية نفسها من الهجمات الإلكترونية المتزايدة.

تحديات استخدام توقيع الصقر

على الرغم من فوائد توقيع الصقر، إلا أن هناك بعض التحديات التي تواجه استخدامه. من بين هذه التحديات:

- تكلفة التنفيذ والصيانة العالية.

- الحاجة إلى خبرات متخصصة لإدارة النظام.

- التحديات المتعلقة بالخصوصية وحماية البيانات.

المستقبل المتوقع لتوقيع الصقر

يتوقع أن يستمر توقيع الصقر في التطور والتحسن مع مرور الوقت. مع التقدم المستمر في تقنيات الذكاء الاصطناعي والتعلم الآلي، سيكون النظام قادراً على تقديم حماية أفضل وأكثر فعالية ضد التهديدات السيبرانية. من المتوقع أيضاً أن يتم دمج توقيع الصقر بشكل أكبر مع الأنظمة الأخرى لتعزيز مستوى الأمان.

خاتمة

توقيع الصقر يعد من الحلول المتقدمة والفعالة في مجال الأمن السيبراني. يعتمد النظام على تقنيات الذكاء الاصطناعي والتحليل العميق للبيانات لتقديم حماية فعالة ضد التهديدات الإلكترونية. على الرغم من التحديات التي تواجه استخدامه، إلا أن الفوائد التي يقدمها تجعله خياراً مهماً للشركات التي تسعى لحماية شبكاتها وأنظمتها من التهديدات السيبرانية.